치명적인 GitHub RCE 전시

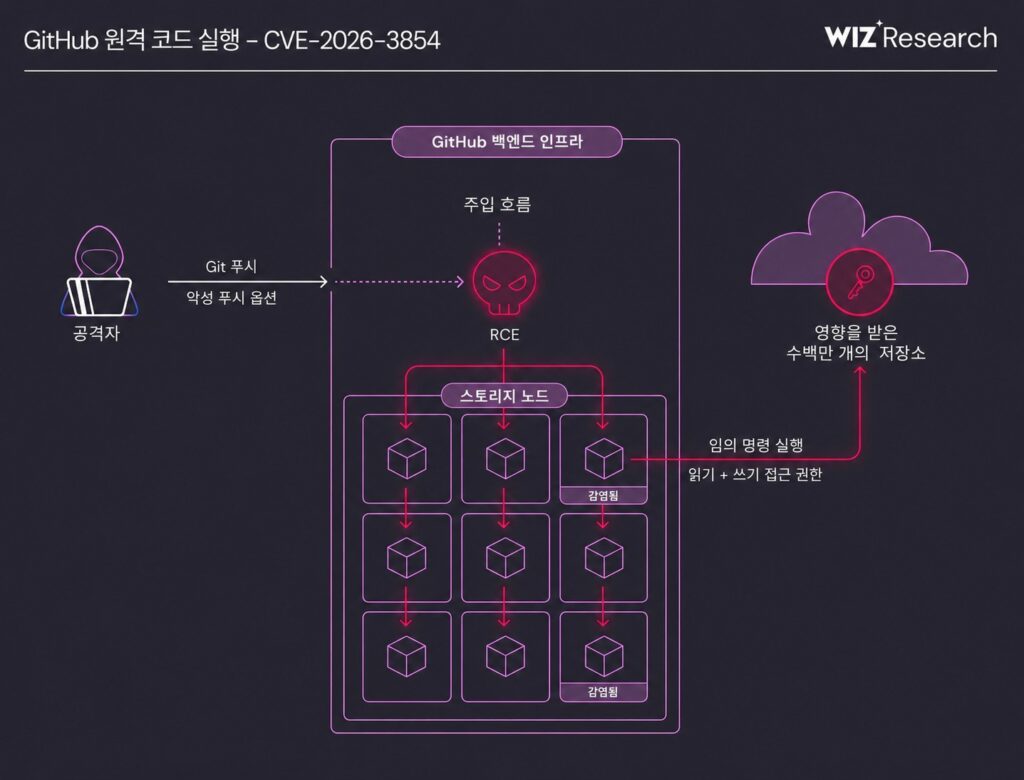

보안 연구자들이 GitHub 및 GitHub Enterprise Server 환경에 영향을 미치는 치명적인 원격 코드 실행(RCE) 취약점 CVE-2026-3854를 공개했습니다.

이 는 스위치에 push 권한이 있는 정통 공격자가 단 한 기능 git push 서버에서만 임의의 명령어를 검색할 수 있습니다.

이번 문제는 Google 산하 클라우드 보안 기업 Wiz가 발견했으며, GitHub는 취약점 검증 후 2시간 이내에 GitHub.com에 대한 수정 패치를 배포한 것으로 알려졌습니다.

CVE-2026-3854 명령 주입 취약점 분석

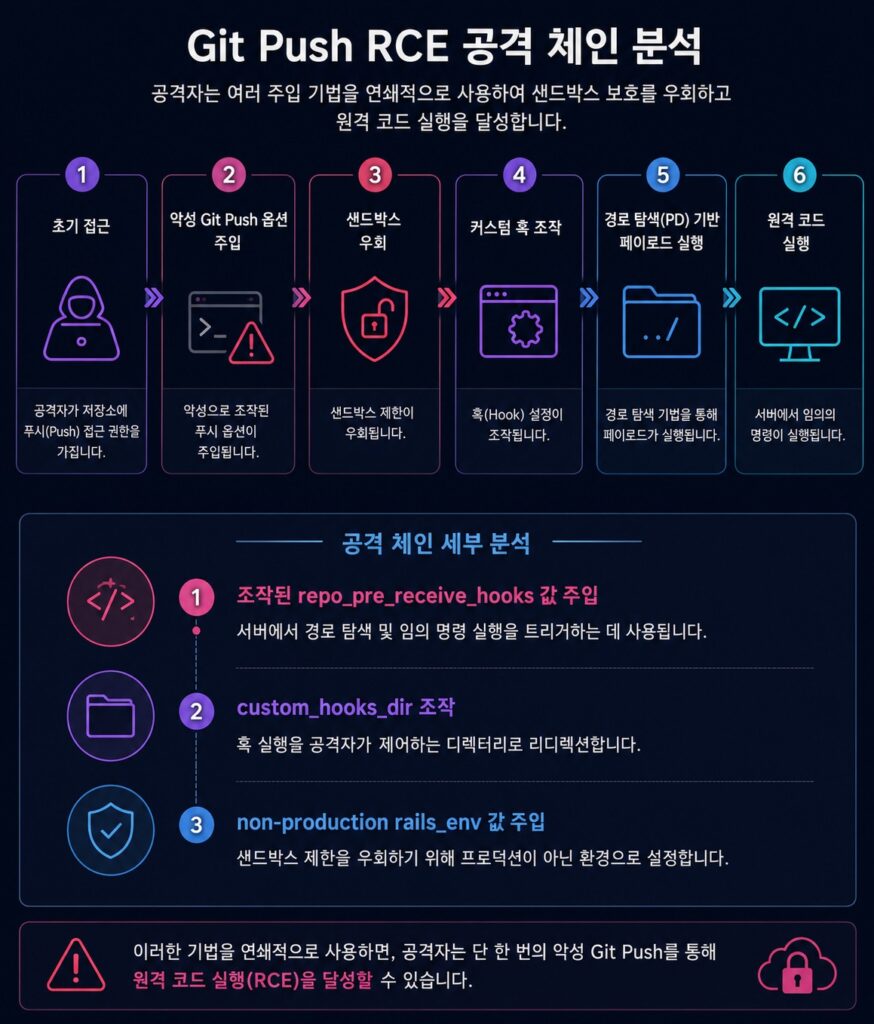

취약점은 Git Push 옵션 값 처리 과정에서 사용자 입력값에 대한 검증이 충분히 이루어지지 않은 데서 발생했습니다.

GitHub는 내부적으로 Push 옵션 값을 X-Stat 헤더 형식으로 처리합니다. 그러나 메타데이터 구조가 세미콜론(;) 구분자를 사용하고 있었고, 사용자 입력에도 동일 문자가 포함될 수 있었기 때문에 공격자는 추가 메타데이터 필드를 삽입해 내부 서비스 동작을 조작할 수 있었습니다.

연구자들은 조작된 Push 옵션을 통해 최종적으로 백엔드 인프라에서 임의 명령 실행이 가능하다는 점을 입증했습니다.

Git Push RCE 공격 체인 분석

멀티 테넌트 GitHub 환경 주변 위험

이번 취약점은 GitHub.com의 멀티 테넌트 아키텍처 환경에서 더욱 심각한 영향을 미칠 수 있습니다.

연구자들은 공격 성공 시 다음과 같은 권한 획득이 가능하다고 설명했습니다:

- 파일 시스템 읽기/쓰기 접근

- 내부 서비스 구성 정보 확인

- 공유 스토리지 노드 접근

- 조직 간 저장소 노출 가능성

GitHub는 백공유드 부품에서 작동하는 악용 경우에 영향을 받는 장치에 독립적인 수백만 개의 베어링이 함께 있을 가능성이 있다고 말했습니다.

MITRE ATT&CK 매핑

영향받는 GitHub Enterprise Server 버전

GitHub는 다음 버전에서 해당 취약점을 수정했습니다:

- 3.14.25

- 3.15.20

- 3.16.16

- 3.17.13

- 3.18.8

- 3.19.4

- 3.20.0 이상

현재까지 실제 악성 악용 사례는 확인되지 않았지만, Wiz는 공개 시점 기준 약 88%의 인스턴스가 취약 상태였던 것으로 추정했습니다.

WSS 탐지 포인트

- 의심스러운 Git Push 요청 활동

- 명령 주입 패턴 탐지

- 비인가 Hook 디렉터리 수정 시도

- 비정상적인 Path Traversal 행위

- 비인가 서버 측 명령 실행

내부 프로토콜 공격면 증가 위험

이번 사건은 멀티 서비스 아키텍처 내부 프로토콜이 사용자 입력 검증 부족 시 얼마나 치명적인 공격면이 될 수 있는지를 보여줍니다.

현대 개발 플랫폼은 점점 더 복잡한 서비스 상호작용 및 메타데이터 처리에 의존하고 있으며, 공격자들은 기존 웹 취약점을 넘어 내부 신뢰 경계와 프로토콜 가정을 노리는 방향으로 이동하고 있습니다.

Git 기반 DevOps 환경을 운영하는 조직은 내부 자동화 워크플로우 및 Hook 실행 메커니즘에 대한 모니터링과 검증 체계를 강화해야 합니다.

Git 기반 DevOps 환경에서의 보안 모니터링 중요성

GitHub CVE-2026-3854 취약점은 개발 및 DevOps 인프라가 점점 더 정교한 공격자들의 주요 표적이 되고 있음을 보여줍니다.

Git 기반 자동화, Hook, 내부 서비스 통합 구조가 복잡해질수록 조직은 비정상적인 명령 실행 및 주입 시도를 탐지하기 위한 실시간 모니터링 및 이상 행위 탐지 체계를 구축해야 합니다.

WSS와 같은 솔루션은 악성 요청 행위, 명령 주입 시도, 웹 기반 공격 활동 탐지를 지원할 수 있습니다.

관련 위협 인텔리전스

- Ivanti EPMM 취약점 악용, 지속적 접근을 위한 ‘슬리퍼 웹쉘’ 배포

- EncystPHP 웹쉘: 전 세계 900대 서버 장악

- 리눅스 서버 보안 비상: 쿠키로 조종하는 PHP 웹쉘 분석 (MS 보고서)

- Dell WMS 취약점, 관리자 권한 탈취 후 심어지는 ‘JSP 웹쉘’

- IIS 서버를 정조준한 ASP.NET 웹쉘의 위협 (UAT-8099 사례 분석)

- BeyondTrust 취약점을 악용한 웹쉘 및 백도어 유포, 데이터 유출 사고 분석

- 웹쉘과 내부 이동(Lateral Movement)

- Godzilla 웹쉘: 의료 산업을 위협하는 증가하는 사이버 위협

출처

뉴스: 연구진, 단일 Git Push만으로 악용 가능한 치명적인 GitHub CVE-2026-3854 원격 코드 실행(RCE) 취약점 발견