IIS 서버를 정조준한 ASP.NET 웹쉘의 위협 (UAT-8099 사례 분석)

보안 기술이 비약적으로 발전했음에도 불구하고, 해커들이 가장 애용하는 공격 수단은 여전히 웹쉘입니다. 지난 2026년 1월 29일, 보안 연구소(Cisco Talos 등)를 통해 공개된 UAT-8099 조직의 공격 사례는 우리에게 큰 경종을 울리고 있습니다.

전 세계 수많은 기업이 웹 서비스를 위해 마이크로소프트의 IIS(Internet Information Services) 서버를 사용하고 있습니다. UAT-8099는 바로 이 점을 노렸습니다. 이들은 단순한 시스템 파괴를 넘어, 서버의 기능을 완전히 하이재킹하는 ASP.NET 웹쉘을 심어 장기간 은밀하게 활동했습니다. 오늘은 이들의 공격 수법을 통해 우리 서버 보안의 현주소를 점검해 보고자 합니다.

1. UAT-8099의 공격 시나리오 – 침투부터 장악까지

UAT-8099의 공격은 매우 치밀하고 단계적이었습니다.

- 최초 침투: 보안 설정이 미흡한 파일 업로드 기능을 파고들었습니다. 공격자는 필터링을 우회하여 .aspx 형식의 악성 웹쉘을 서버 내부에 안착시켰습니다.

- 권한 상승 및 뒷문 확보: 설치된 웹쉘은 해커의 수족이 되어 시스템 명령어를 실행했습니다. 이들은 서버의 원격 데스크톱(RDP) 기능을 강제로 활성화하고, 새로운 관리자 계정을 생성하여 언제든 재접속할 수 있는 ‘전용 뒷문’을 만들었습니다.

- 지속성 유지: 기존 백신(Anti-Virus)이 탐지하기 어려운 위치에 웹쉘을 은닉하고 난독화하여, 보안 관리자의 눈을 피해 장기간 상주하는 전략을 취했습니다.

2. 핵심 공격 도구 ‘BadIIS’와 SEO 사기

UAT-8099 공격의 가장 무서운 점은 서버를 숙주로 활용한다는 것입니다. 그 중심에는 BadIIS라 불리는 맞춤형 악성코드가 있습니다.

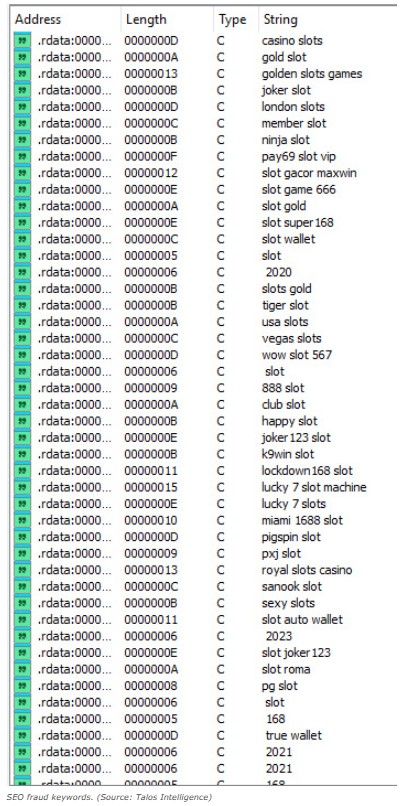

해커는 기업의 정상적인 페이지 뒤에 ‘casino’, ‘slot’ 등 수많은 스팸 키워드를 숨겨놓고 검색 엔진을 악용합니다.

- 교묘한 은폐술: BadIIS는 IIS 서버의 응답 방식을 조작합니다. 일반 사용자가 접속할 때는 정상적인 페이지를 보여주지만, 구글봇(Googlebot) 같은 검색 엔진 크롤러가 접속하면 은밀하게 숨겨둔 악성 콘텐츠나 광고 문구를 노출합니다.

- 비즈니스 타격: 기업의 소중한 홈페이지는 순식간에 도박, 스팸 사이트의 홍보 기지로 전락합니다. 이는 기업 브랜드 신뢰도에 치명적인 타격을 줄 뿐만 아니라, 검색 엔진으로부터 ‘위험 사이트’로 분류되어 검색 결과에서 영구적으로 차단(Blacklist)되는 최악의 결과를 초래합니다.

3. UAT-8099의 공격을 막기 위한 기술적 대응

전통적인 경계 보안만으로는 한계가 명확합니다. 네트워크 방화벽(WAF)은 이미 내부로 침투한 웹쉘을 찾아내지 못하기 때문입니다.

- 파일 업로드 보안 및 실행 권한 제한: 공격의 시작점인 파일 업로드 기능을 엄격히 통제해야 합니다. 허용된 확장자만 업로드되도록 제한하는 것은 물론, 업로드된 파일이 저장되는 디렉터리에서는 스크립트 실행 권한을 완전히 제거하여 웹쉘이 작동하지 못하도록 사전에 차단해야 합니다.

- 시스템 무결성 및 비정상 프로세스 감시: UAT-8099는 침투 후 원격 데스크톱(RDP)을 활성화하거나 새로운 관리자 계정을 생성하는 특징을 보입니다. 따라서 시스템 설정 변경이나 비정상적인 계정 생성을 실시간으로 감시하고, 인가되지 않은 프로세스가 실행될 경우 즉각 알람을 보내는 모니터링 체계가 가동되어야 합니다.

- IIS 서버 설정 및 소스코드 점검: 이번 공격의 핵심은 IIS 서버의 기능을 하이재킹하는 ‘BadIIS’ 모듈에 있습니다. 정기적으로 IIS 서버의 모듈 구성 및 설정 파일 무결성을 점검하고, 웹 서버 내 소스코드에 의심스러운 스크립트나 외부 호출 로직이 삽입되지 않았는지 전수 조사를 수행하는 것이 중요합니다.

4. 가장 강력한 방어는 ‘보이지 않는 위협’을 찾는 것

UAT-8099의 사례는 단 하나의 웹쉘이 기업 인프라 전체를 어떻게 무너뜨리고, 비즈니스 평판을 훼손할 수 있는지 여실히 보여주었습니다. 2026년, 갈수록 고도화되는 보안 위협 속에서 우리 사이트를 지키는 핵심은 결국 ‘가시성’에 있습니다. 서버 내부에 숨어든 스파이를 실시간으로 감시하고 대응하는 체계를 구축하는 것만이 소중한 비즈니스의 연속성을 지켜낼 수 있는 유일한 길입니다.

이제 웹 보안은 단순한 차단을 넘어 ‘보는 보안’의 시대로 나아가야 합니다. 본문에서 살펴본 교묘한 침투를 막기 위해서는 소스코드의 미세한 변화까지 잡아내는 실시간 무결성 감시가 필수적입니다. AI 기반으로 소스코드를 직접 분석하여 지능형 변종 웹쉘까지 탐지해내는 WSS(Web Server Safeguard) 와 함께, 보이지 않는 위협으로부터 여러분의 IIS 서버를 선제적으로 보호하십시오.

5. 다른 웹쉘 위협 사례 둘러보기

- 전 세계 900개 서버 장악한 EncystPHP 웹쉘

- 리눅스 서버 보안 비상: 쿠키로 조종하는 PHP 웹쉘 분석 (MS 보고서)

- Dell WMS 취약점, 관리자 권한 탈취 후 심어지는 ‘JSP 웹쉘’

- BeyondTrust 취약점을 악용한 웹쉘 및 백도어 유포, 데이터 유출 사고 분석

- 웹쉘(Web Shell)과 내부망 이동: 서버 보안의 핵심 대응책

- 고질라 웹쉘, 헬스케어 보안 위협과 대응 방안

- 롯데카드 해킹과 웹쉘: 기업 보안을 위한 실시간 탐지의 중요성

- SK텔레콤 2,700만 건 유출의 주범, ‘웹쉘’을 방치한 결과는?